Parte 2. QUIC: El protocolo que pone en riesgo nuestras redes

Caso 2 QUIC

Ahora bien, en la imagen 8 se puede ver el tráfico Quic (cuando el usuario final utiliza su navegador Google Chrome y QUIC está habilitado), que sigue utilizando el puerto 443 pero ya no se registra TCP sino UDP.

Acá inician los problemas, en este punto dependiendo del dispositivo de seguridad o NAT, el tráfico no va a ser gestionado apropiadamente por el módulo de Web Filtering, es posible que no sea categorizado correctamente, etc. y el usuario final pueda saltar las políticas implementadas o incluso ese tráfico no aparezca en los reportes.

¿Cómo resolvemos los problemas con QUIC?

La sugerencia, mientras este protocolo sea experimental, es bloquearlo. La buena noticia es que tenemos tres formas de bloquear este tráfico en nuestra red:

Deshabilitar QUIC en Google Chrome

Bloquear aplicaciones tipo QUIC en el firewall

Bloquear el protocolo QUIC en las reglas del firewall

Recuerden que al bloquear QUIC no están bloqueando la aplicación, el URL o el navegador. Cuando bloqueamos QUIC, el navegador o la aplicación que utiliza QUIC hace el cambio a HTTP - HTTPS sobre TCP y todos los accesos permanecen igual, nada se bloquea, a menos por supuesto que exista una regla en el firewall que al detectar un URL específico o categoría la bloquee.

El fin de estos pasos es evitar que el tráfico QUIC salte las políticas y podamos gestionar el tráfico HTTP - HTTPS sobre TCP correctamente.

Deshabilitar QUIC en Google Chrome

Si no son muchos los endpoints que debes asegurar en tu red, una rápida opción es deshabilitar el protocolo en el navegador:

Abre tu navegador Google Chrome

En la barra de direcciones escribe chrome://flags/ (enter)

En el campo de búsqueda escribe “QUIC” (enter)

Selecciona la opción “Deshabilitado”

Relaunch

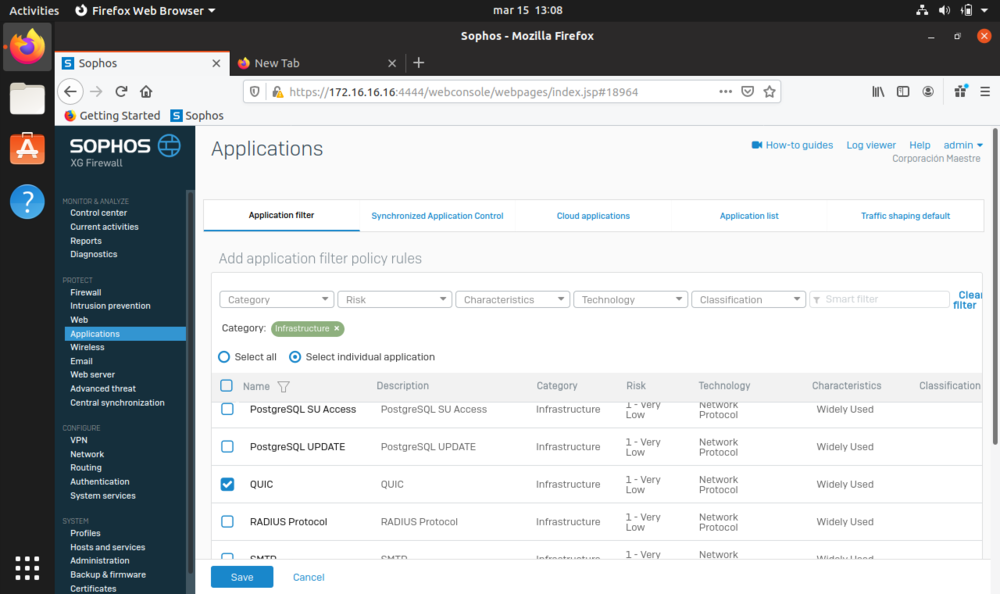

Bloquear protocolo QUIC (aplicación) en el Firewall

Utilizando el control de aplicaciones web del firewall, podemos bloquear este protocolo de red.

Crea un filtro de aplicaciones web y selecciona QUIC

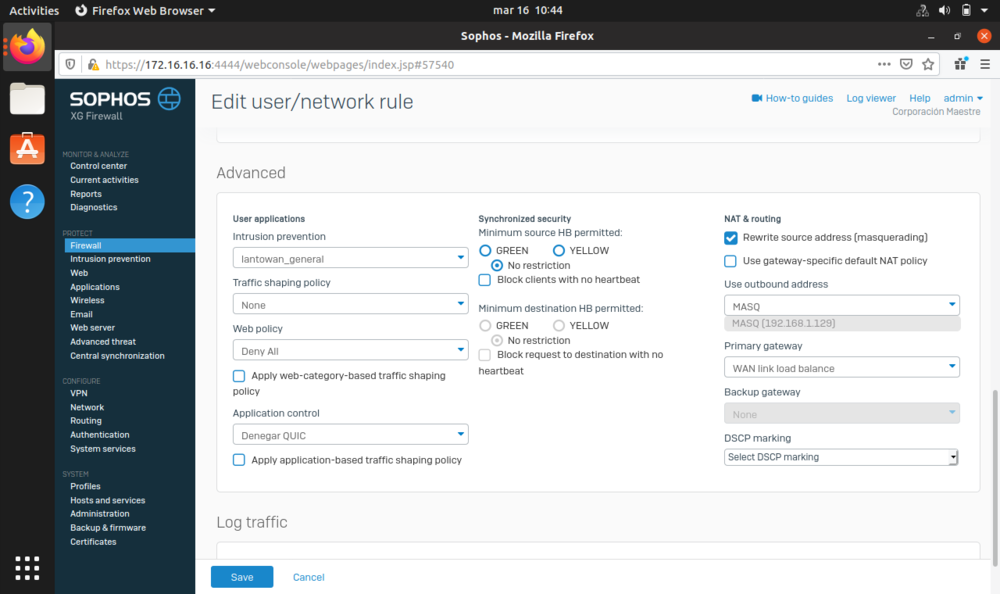

Luego agrega este filtro en la regla del firewall que tengas asignada a ese grupo de usuarios, computadoras o mac address

Y como muestra a continuación la imagen 12, el tráfico QUIC de cualquier aplicación web será bloqueada. Una vez más lo aclaro, esto no quiere decir que no van a poder utilizar la aplicación, lo que sucederá es que con este paso la aplicación hará el cambio de UDP a TCP automáticamente y el tráfico pasará a través del firewall como de costumbre, permitiendo su correcta gestión.

Bloquear el protocolo QUIC en la regla del firewall

La tercera opción que tenemos para evitar el tráfico QUIC es bloquearlo en la regla del firewall. Esta opción es muy sencilla, crea una regla de firewall y marca el checkbox “Bloquear Google QUIC”.

Conclusión

Bloquea a QUIC.

Fuente:

SOPHOS

https://community.sophos.com/kb/en-us/127719#How%20to%20block%20QUIC%20Protocol%20with%20Firewall%20Rules

https://docs.sophos.com/nsg/sophos-firewall/v17.0.0/PDF/How%20to%20Block%20Google%20QUIC%20Protocol.pdf

WIKIPEDIA

https://en.wikipedia.org/wiki/QUIC

PROYECTOS CHROMIUM

https://www.chromium.org/quic

CLOUDFLARE

https://blog.cloudflare.com/the-road-to-quic/